AWS S3 の暗号化

デフォルト暗号化を有効に設定すると、暗号化オプションなしでアップロードしても、暗号化されて保存されます。

最初にパケットの暗号化を忘却してしまっても後から設定することができます。

SSE-S3の特徴

- キーに対する個別アクセス制限は不可、実質的なアクセス制限は署名バージョン4による当該AWSアカウントID以外の拒否のみとなる

- 監査証跡(CloudTrail)には残らない

- KMSに比べキーの選択肢は無く提供されるもののみ使用できる

- SSE-S3のための追加料金は発生しない

- APIコールの制限に関して考慮は不要

SSE-KMSの特徴

- キーポリシーでCMK(カスタマーマスターキー)への個別のアクセス制御ができる

- KMSに対するAPIコールに当たるため、監査証跡(CloudTrail)を残すことが可能

- 暗号化キーの作成および管理ができる

- 当該AWSアカウントのリージョンごとに一意に作成されるデフォルトサービスキーを使用することもできる

- KMS利用分の追加料金が発生

- S3に対するPut/Getが非常に多くなる場合には KMS の APIコールの制限 の考慮が必要

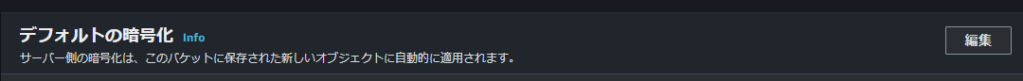

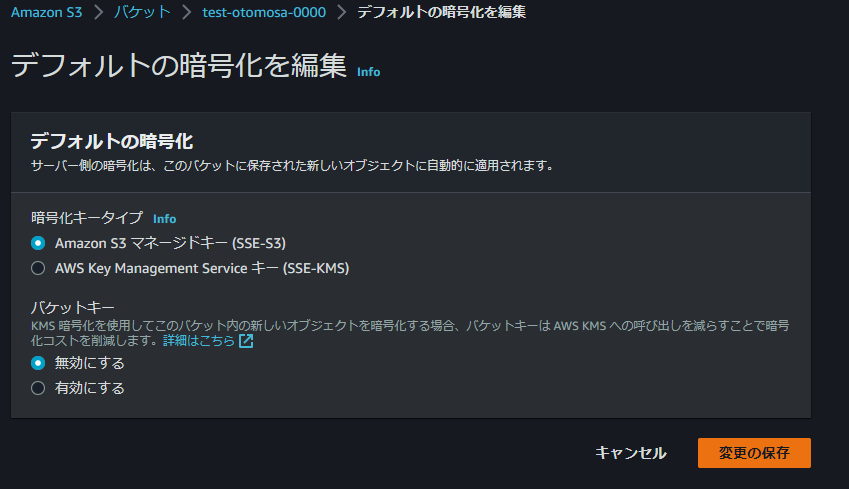

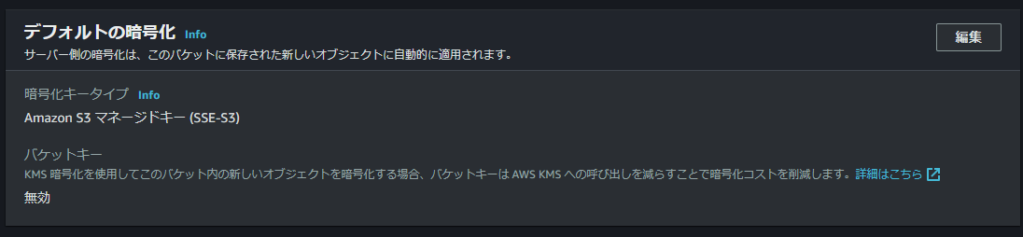

SSE-S3を設定

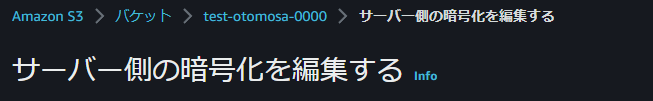

1.対象の「バケット」のから「プロパティ」を選択

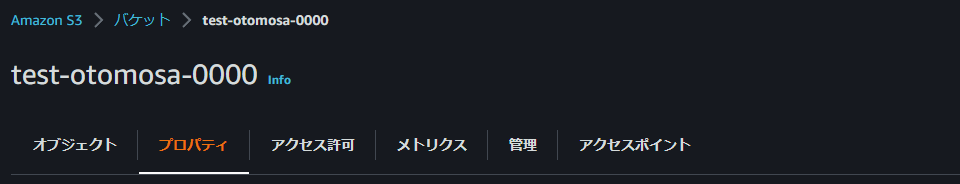

2.デフォルトの暗号化の「編集」を選択

3.「SSE-S3」を選択して「変更の保存」を選択します。

4.確認

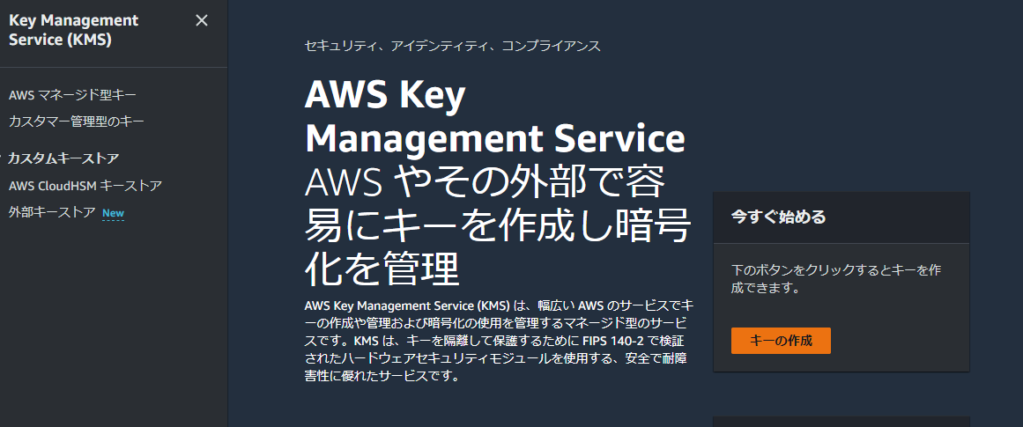

SSE-KMSの設定

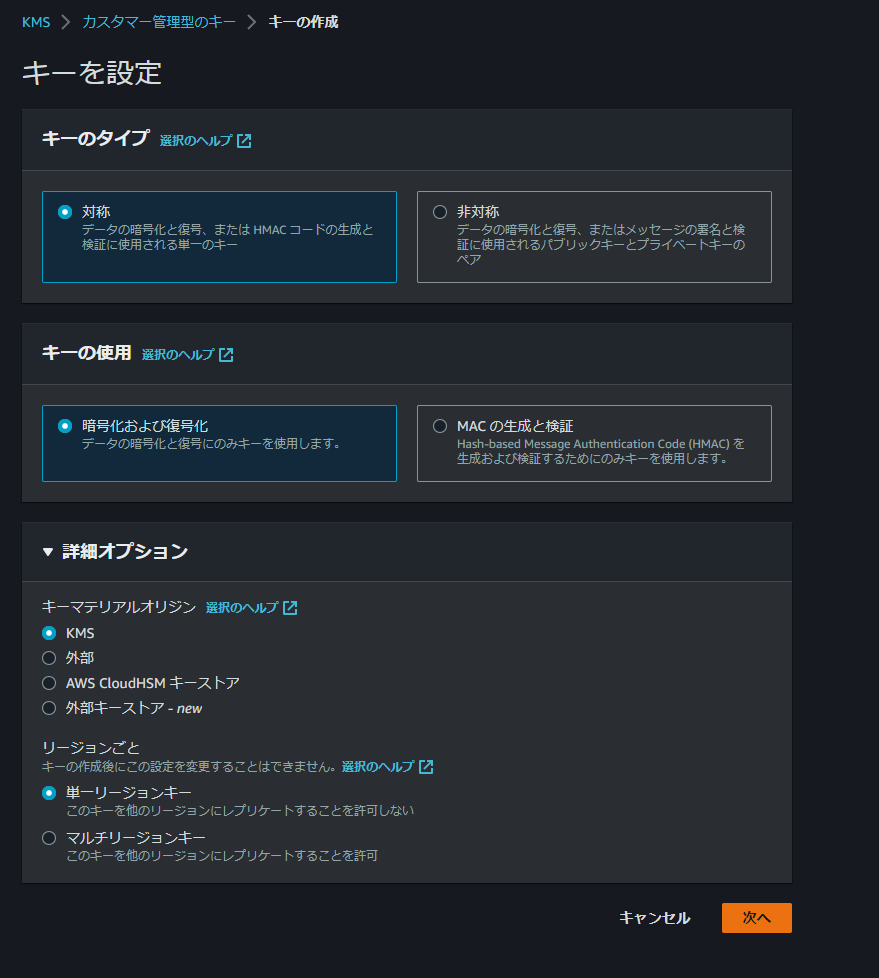

1.まずKMS を設定します。「キーの作成」を押下します。

2.「キーを設定」はデフォルトで「次へ」を押下します。

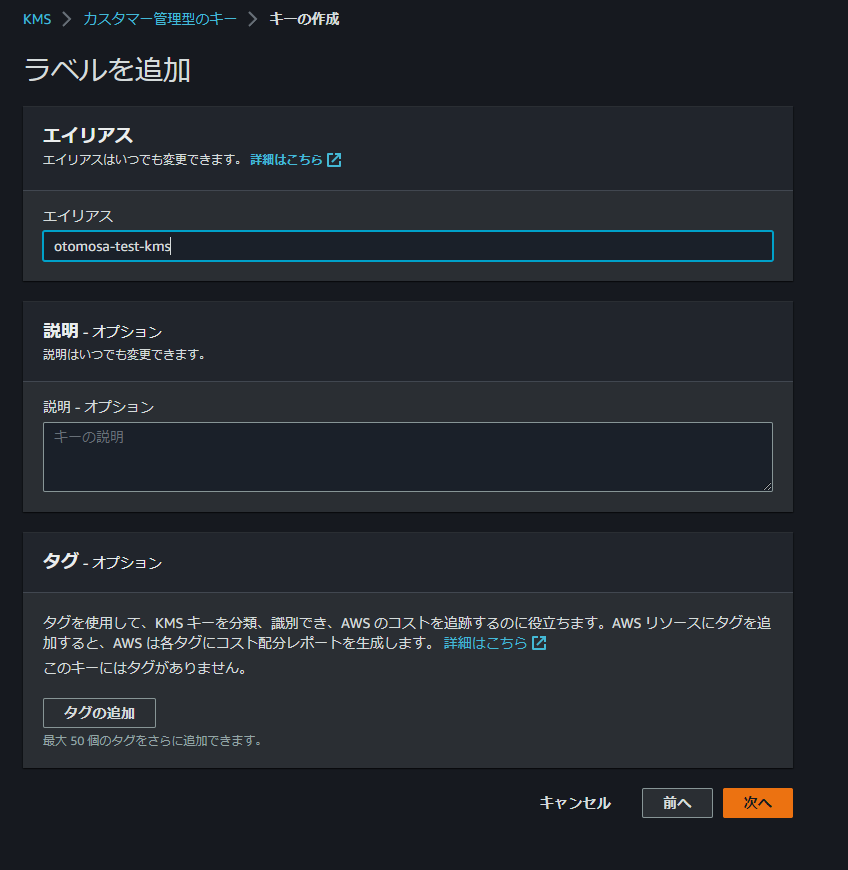

3.エイリアスを入力して「次へ」を押下します。

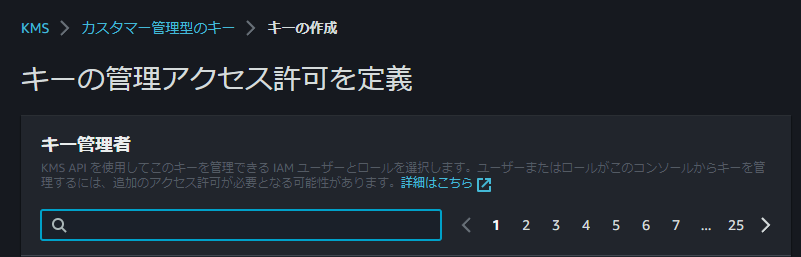

4.キーの管理者を選択し、「次へ」を押下します。

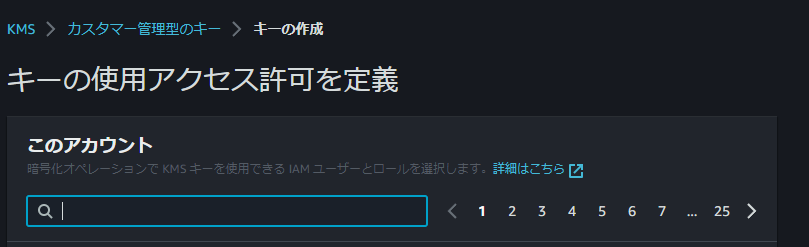

5.「キーの使用アクセス許可を定義」を設定し、「次へ」を押下します。

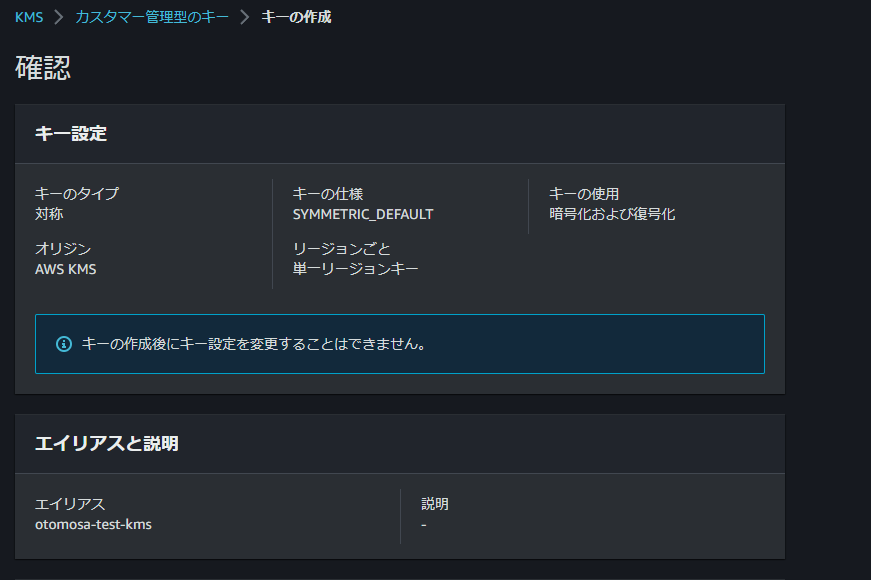

6.確認し、問題なければ「完了」を押下します。

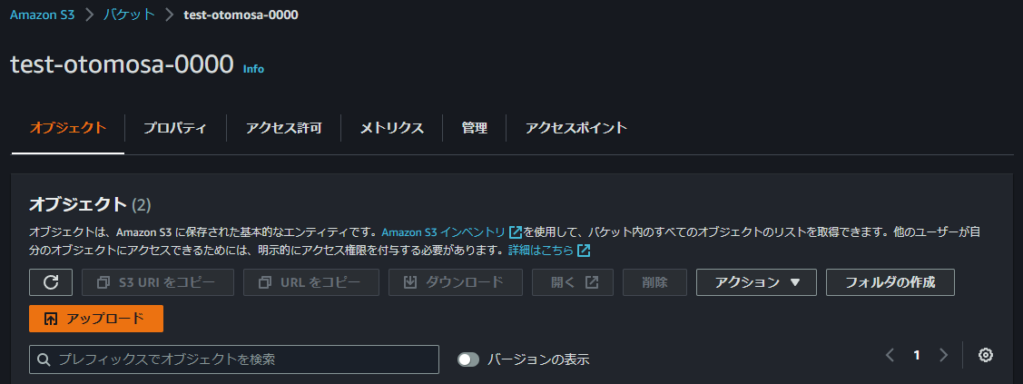

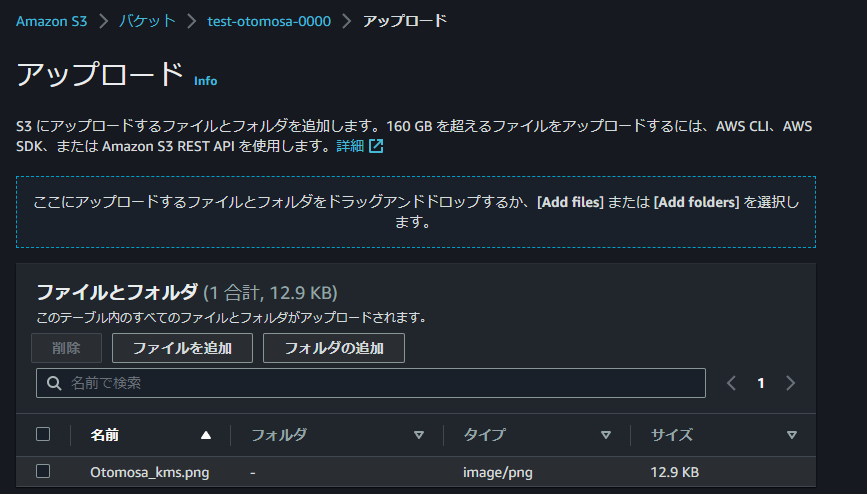

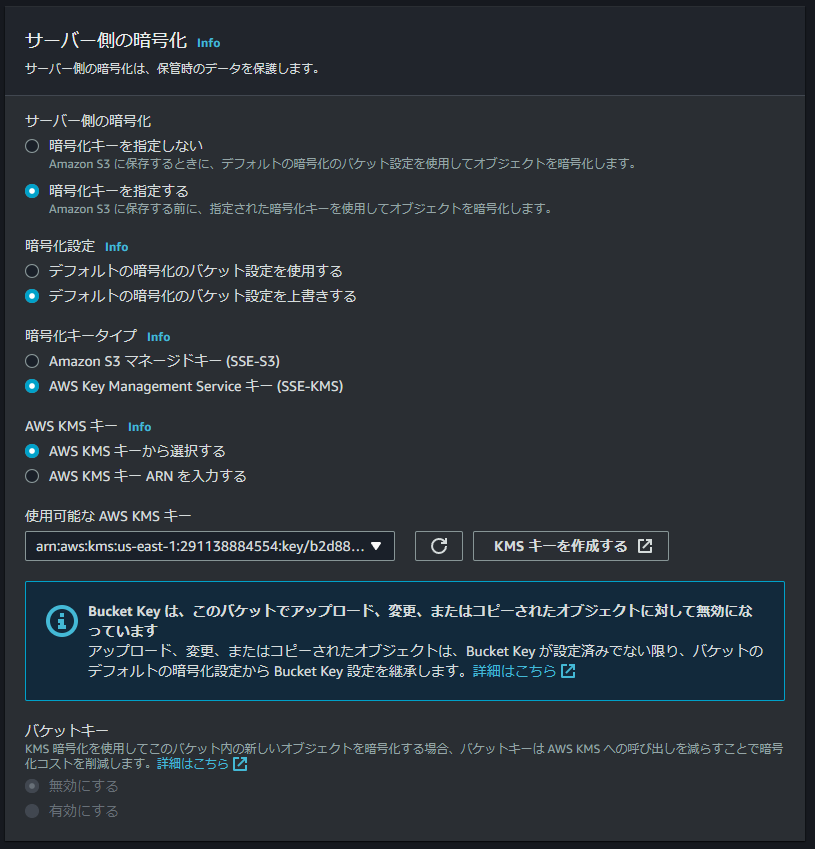

7.S3のオブジェクトを新たにファイルをアップロード

8.アップロード画面の詳細から暗号化を選択する。AWS KMSキーは作成したものを選択し、「アップロード」を押下します。

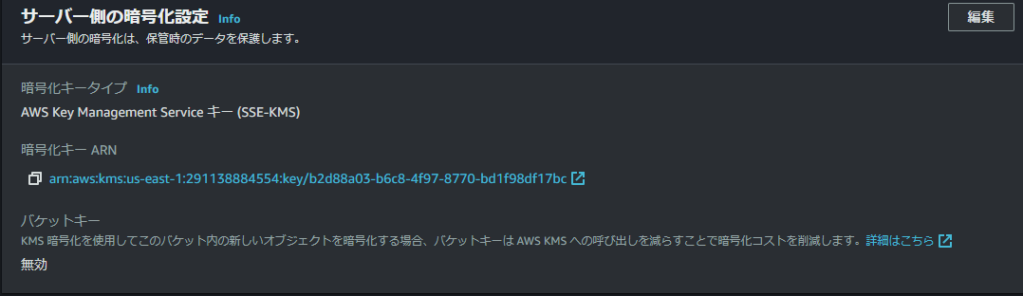

9.確認

まとめ

簡単ですが、S3の暗号化を作成してみました。

参考

-

前の記事

S3のバージョニング 2023.01.06

-

次の記事

ELBとEC2で負荷分散してみる 2023.01.14